[ad_1]

На Всемирном мобильном конгрессе, который недавно прошел в Барселоне, Виктор Чебышев из нашего Глобального центра исследований и анализа угроз (GReAT) рассказал, для чего несколько лет назад мы начали использовать искусственный интеллект в нашем мобильном защитном решении и чего нам удалось добиться с помощью этой технологии.

Краткая история эволюции мобильных зловредов

Сперва немного о том, как развивались вредоносные приложения для Android. Эта операционная система появилась в далеком 2007 году, а первый смартфон на ней, HTC Dream, поступил в продажу в 2008-м. Вирусописатели достаточно быстро освоили новую платформу, и уже в 2009 году появились первые вредоносные приложения для Android.

Правда, поначалу их было не очень много: в 2009 году «Лаборатория Касперского» обнаруживала порядка трех новых Android-угроз в месяц и Виктор Чебышев мог в одиночку справляться с этой работой, используя несложный антивирусный движок, основанный на сигнатурах.

В 2009 году в среднем мы обнаруживали три новых Android-зловреда в месяц

Однако уже совсем скоро количество угроз выросло лавинообразно: уже в 2010 году мы в среднем обнаруживали более 20 000 новых Android-угроз в месяц. Сигнатурный движок с этим все еще справлялся, но времени на анализ вредоносных файлов стало уходить гораздо больше.

Популярность новой мобильной ОС быстро росла, а вместе с ней росло и количество новых Android-зловредов: в 2012 году мы в среднем обнаруживали 467 515 образцов в месяц. К этому моменту команда аналитиков, работающих с мобильными угрозами, выросла до четырех человек, а к сигнатурному движку добавился эвристический анализ и статистические методы. Но ресурсов все равно не хватало.

Ярким примером эволюции мобильных угроз может служить Fttkit: создатели этого трояна-дроппера рекламируют его как «автоматизированный сервис по защите андроид-приложений», а по сути предлагают другим вирусописателям сервис по предотвращению обнаружения их творений антивирусами. Работает это так: дроппер попадает на устройство жертвы, использует обфускацию, чтобы обмануть защитное решение, и устанавливает другого зловреда — как правило, банковский троян. Нам известны более 360 000 уникальных версий Fttkit — и это количество продолжает расти.

AI в мобильном защитном решении

Для того чтобы перелопатить вручную такое количество образцов вредоносных программ, требовалось бы постоянно наращивать штат сотрудников, а самое главное — на анализ все равно уходила бы куча драгоценного времени, в течение которого пользователи могли бы пострадать от нового зловреда.

И вот тут на помощь вирусным аналитикам и приходят технологии машинного обучения — они позволяют существенно сэкономить время и ресурсы, которые требуются для поиска зловредов.

Однако у этих технологий есть и недостаток — они сравнительно ресурсоемкие, то есть от их использования прямо на устройстве может снижаться производительность и уменьшаться время работы от батареи. Чтобы снизить этот эффект до минимума, мы используем гибридный вариант: на самом смартфоне производятся те операции, которые требуют минимальных ресурсов, после чего данные отправляются в облако и уже там проходят «тяжелую» обработку. В итоге удается обеспечить надежность защиты и скорость реакции на новые угрозы при минимальном влиянии на производительность смартфона, и как следствие, без особого ущерба для времени работы от батареи.

Вот чего нам удалось добиться благодаря внедрению машинного обучения в Kaspersky Internet Security для Android:

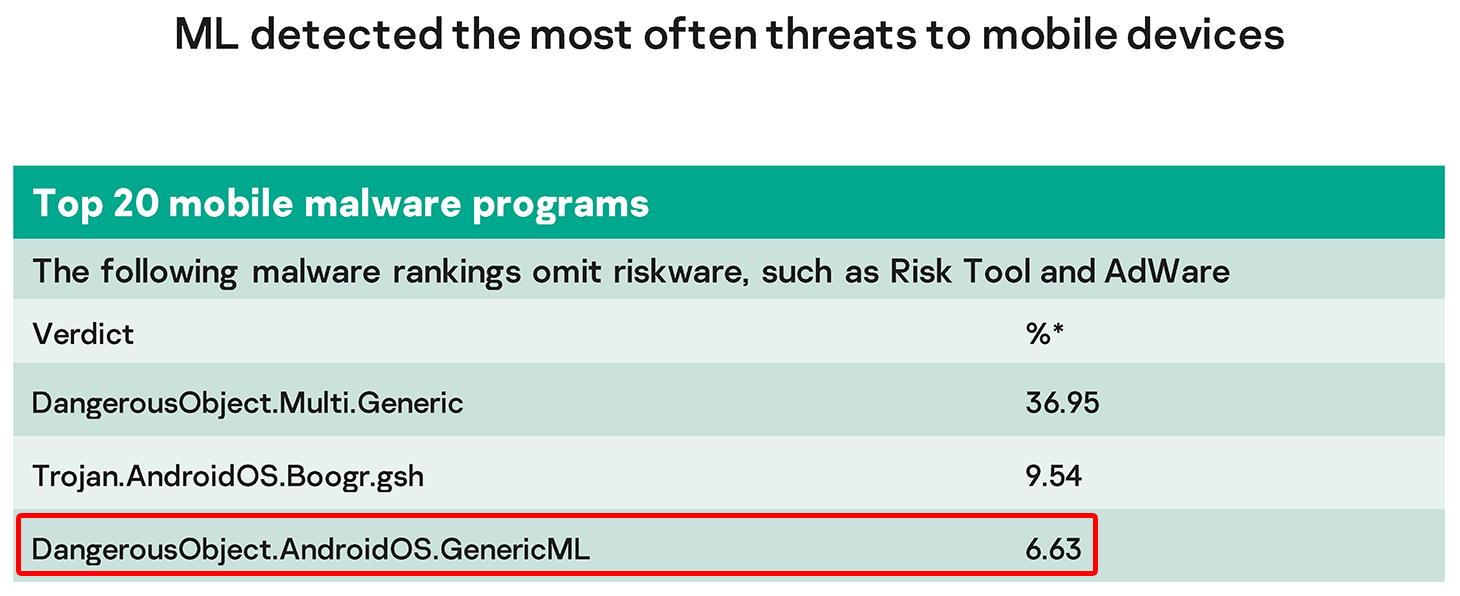

- На данный момент вердикт, поставленный с помощью технологий машинного обучения в нашей защите для Android — DangerousObject.AndroidOS.GenericML, входит в тройку самых распространенных, с ним детектируются 6,63% всех обнаруживаемых нашими продуктами зловредов для этой операционной системы.

Вердикт, поставленный с помощью технологий машинного обучения, входит в тройку самых распространенных

- И самое главное: порядка 33% всех новых Android-угроз наши мобильные продукты обнаруживают с помощью AI.

Все это стало возможным благодаря сочетанию нескольких факторов. Во-первых, у нас есть обширная база мобильных угроз, которую мы собираем еще с 2009 года. Во-вторых, у нас есть исследователи мобильных угроз с уникальным опытом. В-третьих, у нас есть специалисты по машинному обучению, эффективно внедряющие эти технологии в наши продукты. Все это в совокупности позволяет нашим мобильным защитным решениям неизменно лидировать в независимых тестах одновременно и по эффективности защиты, и по производительности.

[ad_2]

Источник